Так как тех.поддержка не предоставила возможности пообщаться с техническим специалистом, выкладываю сюда.

1) Пассивные XSS на royalquest.ru

1.jpg 59.01К

1 Количество загрузок:

1.jpg 59.01К

1 Количество загрузок:

2.jpg 84.93К

1 Количество загрузок:

2.jpg 84.93К

1 Количество загрузок:

Утечка cookie:

CpT2leszbXs.jpg 94.19К

1 Количество загрузок:

CpT2leszbXs.jpg 94.19К

1 Количество загрузок:

Все атаки проведены разными методами, что свидетельствует о множественных уязвимостях.

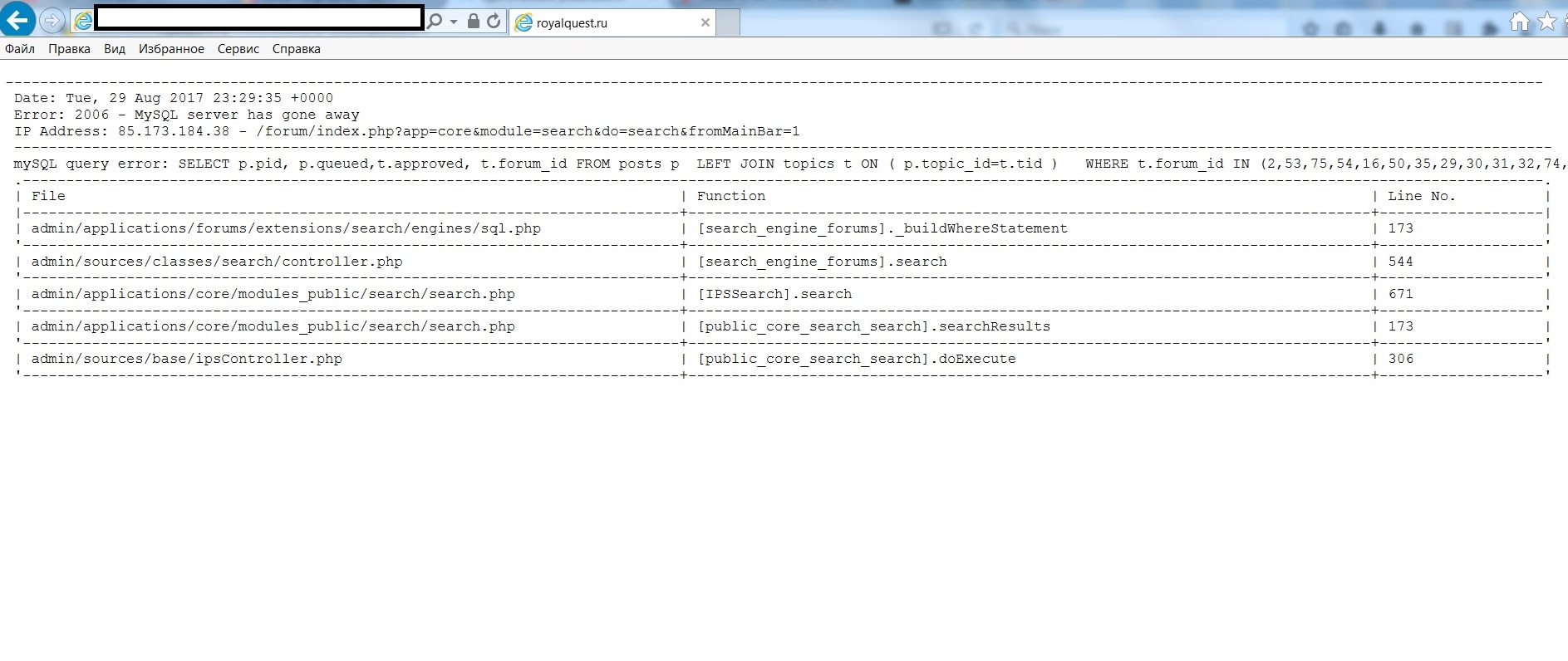

2) Вызов ошибки драйвера с помощью заведомо ложных вводимых параметров, а также с помощью уязвимости в &id[]:

Vulnerable rq.jpg 40.15К

1 Количество загрузок:

Vulnerable rq.jpg 40.15К

1 Количество загрузок:

С помощью данной ошибки при грамотно построенном запросе можно сообщаться с файлом ошибок базы данных MySQL, который находится в открытом доступе.

Безымянный.jpg 141.1К

0 Количество загрузок:

Безымянный.jpg 141.1К

0 Количество загрузок:

3) Возможность менять статусы любого человека, будучи неавторизованным на сайте и на форуме.

Можете посмотреть мои статусы в профиле, а также периодичность их изменения)

Уязвимости были протестированы в браузерах Mozilla и IE. В Chrome и Opera работает при условии наличия скрипта xss auditor bypass.

Все скриншоты и скрипты могу предоставить разработчикам в лс.

Сообщение отредактировал Fuksen, 26 January 2017 - 21:27 PM.